The Hackers Labs es una plataforma diseñada para que cualquier persona interesada en el pentesting pueda entrenar con laboratorios prácticos, máquinas vulnerables y desafíos enfocados a habilidades reales de ciberseguridad.

A diferencia de entornos más avanzados, aquí todo está construido para que aprendas haciendo: eliges una máquina, te conectas, enumeras, encuentras la vulnerabilidad, la explotas y escalas privilegios. Es una forma directa y práctica de entender cómo trabajan los profesionales del hacking ético.

Estructura del contenido

Qué es The Hackers Labs y cómo funciona

The Hackers Labs es una plataforma gratuita que ofrece máquinas vulnerables realistas clasificadas por temática, dificultad y objetivo pedagógico. Su propósito es acercar el aprendizaje del pentesting a cualquier usuario con ganas de practicar en un entorno seguro y legal.

Objetivo de la plataforma

El objetivo es permitir que aprendas diferentes técnicas de ciberseguridad mientras solucionas problemas reales. Las máquinas están diseñadas para simular entornos que podrías encontrar en una auditoría profesional: fallos web, malas configuraciones, escaladas de privilegios, vulnerabilidades clásicas y modernas.

Tipos de laboratorios disponibles

Los laboratorios cubren varios aspectos esenciales del hacking ético:

- Web: explotación de vulnerabilidades como File Upload, SQLi, XSS, RCE o mala gestión de permisos.

- Red: servicios expuestos, enumeración de puertos, explotación remota y movement lateral.

- OSINT: investigación mediante fuentes abiertas.

- Explotación y escalada: cadenas de vulnerabilidades para alcanzar acceso privilegiado.

Nivel de dificultad y progresión

La plataforma organiza sus máquinas por nivel, desde principiante hasta avanzado. Lo recomendable es iniciar por máquinas de tipo Web o de enumeración sencilla, para ir ganando confianza.

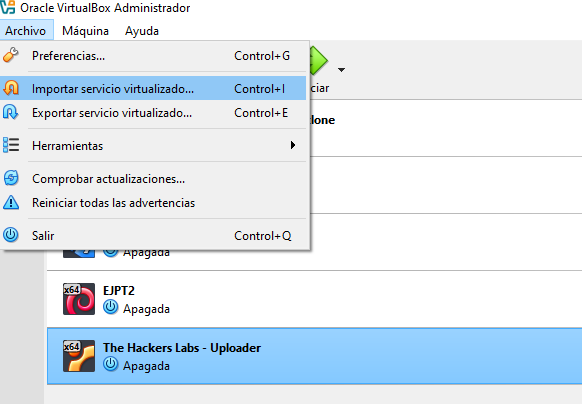

Cómo conectarse a las Máquinas de Hack The Box

Asegurarse que tanto la máquina atacante nuestra (en mi caso uso una Kali) como la máquina que hemos importado de The Hackers Labs, tienen la misma configuración de red de «Adaptador Puente» (Bridged Adapter).

¿Por qué esta configuración de red? Básicamente para que ambas máquinas puedan comunicarse entre ellas, de tal forma que ambas máquinas forman parte de la misma red física como si fuera un dispositivo más de la red local.

Se suele configurar con este tipo de red cuando se usan laboratorios que nos hacen descargar la máquina víctima en local e importarla en nuestra herramienta de virtualización.

En el caso de Hack The Box por ejemplo, no es necesario, y con que nuestra máquina atacante Kali Linux (en mi caso) tenga como red una «Red Nat», donde cada máquina tiene su IP privada y pueden interactuar entre ellas, pero siguen sin ser accesibles desde la red externa. Es una opción más segura.

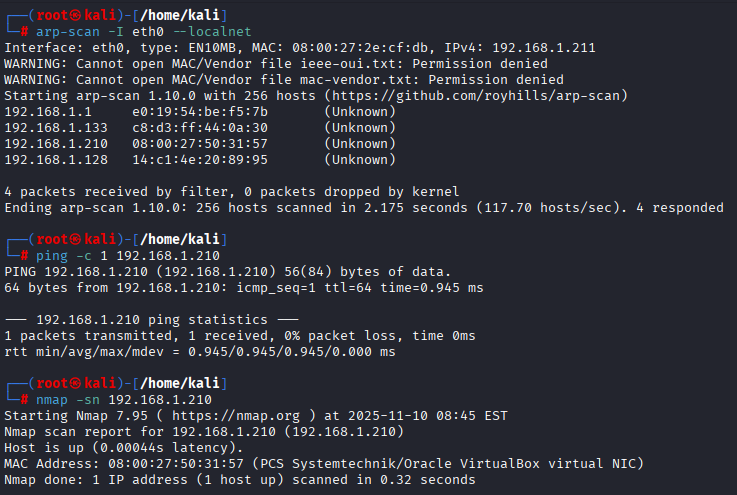

BUSCANDO LA IP DE LA MÁQUINA VÍCTIMA

Una vez que ya has importado la máquina víctima de The Hackers Labs en tu Virtual Box por ejemplo, e inicias la máquina, desde tu máquina atacante si ejecutamos el comando:

arp-scan -I eth0 --localnette detectará todos los dispositivos asociados a tu red interna, y si vemos las IPs encontradas, sabemos que las que están virtualizadas (como las de los laboratorios) su MAC empieza por 08:00:XXXX, por lo que en nuestro caso sabemos que es la que acaba en 210.

Luego podemos aplicar los siguientes comandos para hacer un ping a esa IP o enviarle una llamada con nmap para ver que devuelve respuesta «host is up» y que tiene un TTL de 64 como es en nuestra máquina atacante de ejemplo.

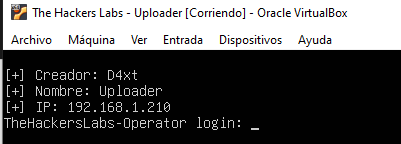

También puedes ver la IP directamente cuando inicias la máquina atacante en la respuesta dentro de Virtual Box:

En mi caso empecé a usar la plataforma escogiendo la máquina Uploader, centrada en vulnerabilidades de subida de archivos. Me llamó la atención porque explicaba de forma muy clara qué tipo de fallo ibas a explotar, pero te dejaba la libertad de hacerlo a tu manera.

Espero que puedas aprender con esta plataforma y puedas iniciarse en este mundillo que a mi me está encantando aunque a nivel profesional aún no me estoy dedicando 🙂